O Wireshark é um popular analisador de pacotes de código aberto que oferece uma ampla variedade de recursos convenientes para análise de rede, solução de problemas, educação e muito mais. As pessoas que desejam usar o Wireshark pela primeira vez e aquelas que já têm experiência com ele geralmente se perguntam sobre a leitura do tráfego HTTPS.

Se você é um deles, veio ao lugar certo. Aqui, explicaremos o que é HTTPS e como ele funciona. Em seguida, discutiremos se você pode ler o tráfego HTTPS, por que isso pode ser um problema e o que você pode fazer a respeito.

O que é HTTPS?

Hypertext Transfer Protocol Secure (HTTPS) representa uma versão segura do HTTP que garante a transferência segura de dados e a comunicação entre um navegador da web e um site.

O HTTPS garante a segurança e evita espionagem, roubos de identidade, ataques man-in-the-middle e outras ameaças à segurança. Atualmente, qualquer site que solicita que você insira suas informações ou crie uma conta possui HTTPS para protegê-lo.

O HTTPS protege contra ameaças de segurança e ataques mal-intencionados ao criptografar todas as trocas entre um navegador da Web e um servidor.

É importante esclarecer que o HTTPS não é separado do HTTP. Em vez disso, é uma variante HTTP que usa criptografia específica como Secure Socket Layer (SSL) e Transport Layer Security (TLS) para proteger a comunicação. Quando um navegador da Web e um servidor da Web se comunicam por meio de HTTPS, eles se envolvem em um handshake SSL/TLS, ou seja, uma troca de certificados de segurança.

Como você pode saber se sua comunicação com um site é protegida por HTTPS? Basta olhar para a barra de endereço. Se você vir “https” no início do URL, sua conexão é segura.

Wireshark Como ler o tráfego HTTPS

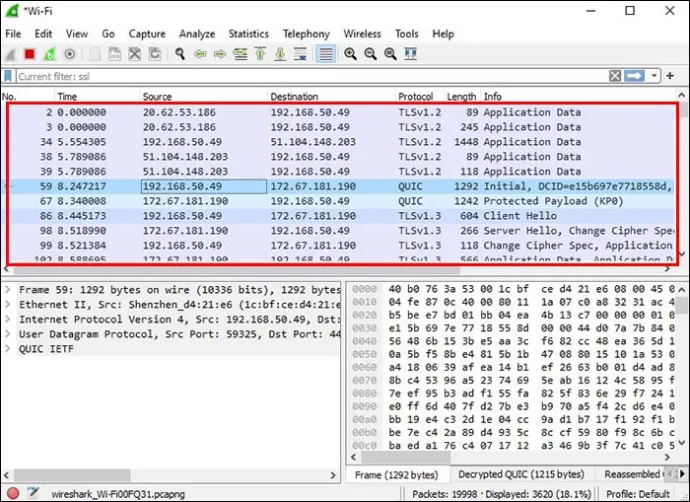

Uma das principais características do HTTPS é que ele é criptografado. Embora isso seja uma vantagem quando você faz compras on-line ou deixa informações pessoais em um site, pode ser uma desvantagem quando está rastreando para monitorar o tráfego da Web e analisar sua rede.

Como o HTTPS é criptografado, não há como lê-lo no Wireshark. Mas você pode exibir pacotes SSL e TLS e descriptografá-los para HTTPS.

como verificar quem espreita o seu instagram

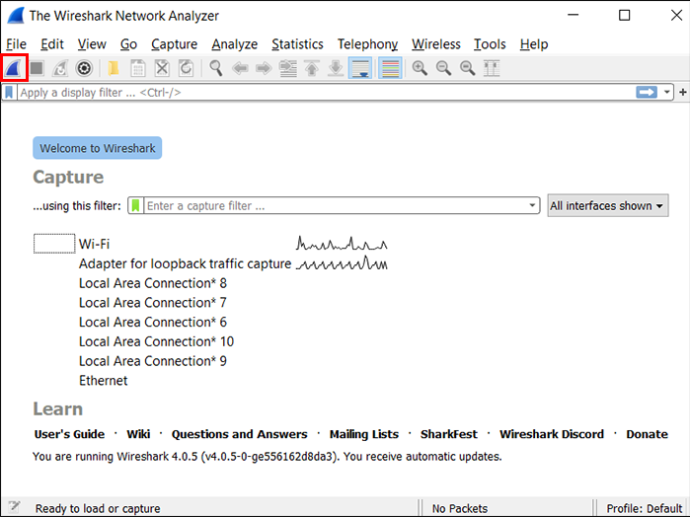

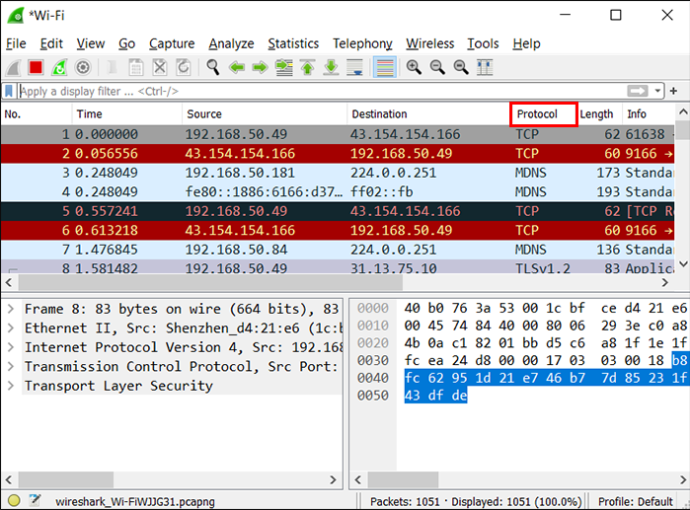

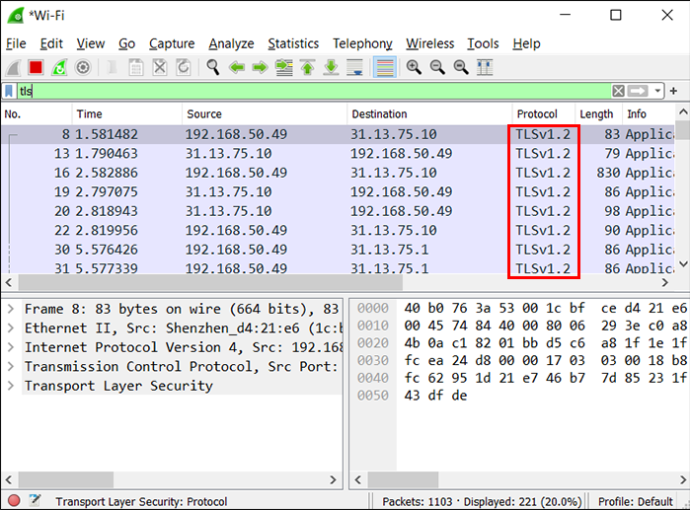

Siga estas etapas para ler pacotes SSL e TLS no Wireshark:

- Abra o Wireshark e escolha o que deseja capturar no menu “Capturar”.

- No painel 'Lista de pacotes', concentre-se na coluna 'Protocolo' e procure por 'SSL'.

- Encontre o pacote SSL ou TLS de seu interesse e abra-o.

Como descriptografar SSL no Wireshark

A maneira recomendada de descriptografar o SSL é usar uma chave secreta pré-mestre. Você precisará concluir estas quatro etapas:

- Defina uma variável de ambiente.

- Inicie o seu navegador.

- Defina suas configurações no Wireshark.

- Capture e descriptografe chaves de sessão.

Vamos examinar cada etapa com mais detalhes.

Defina uma variável de ambiente

Uma variável de ambiente é um valor que determina como seu computador lida com diferentes processos. Se você deseja descriptografar SSL e TLS, primeiro precisa definir corretamente uma variável de ambiente. Como você fará isso depende do seu sistema operacional.

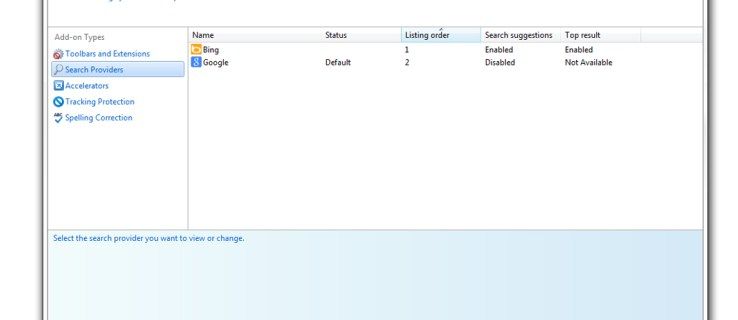

Definir uma variável de ambiente no Windows

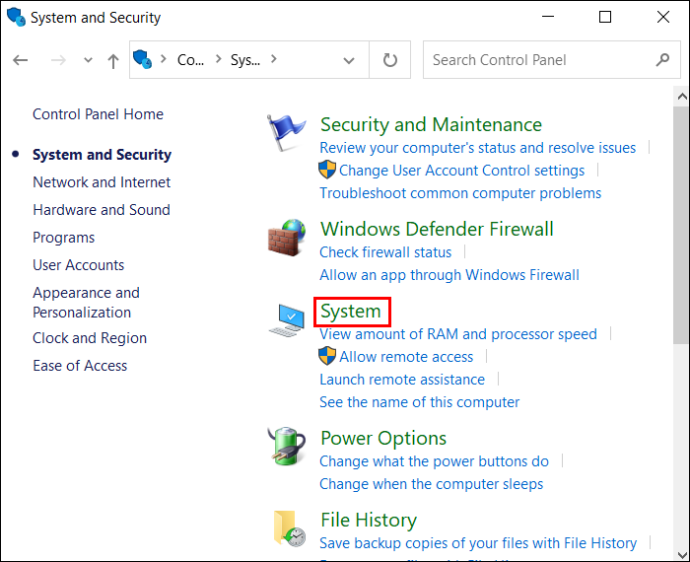

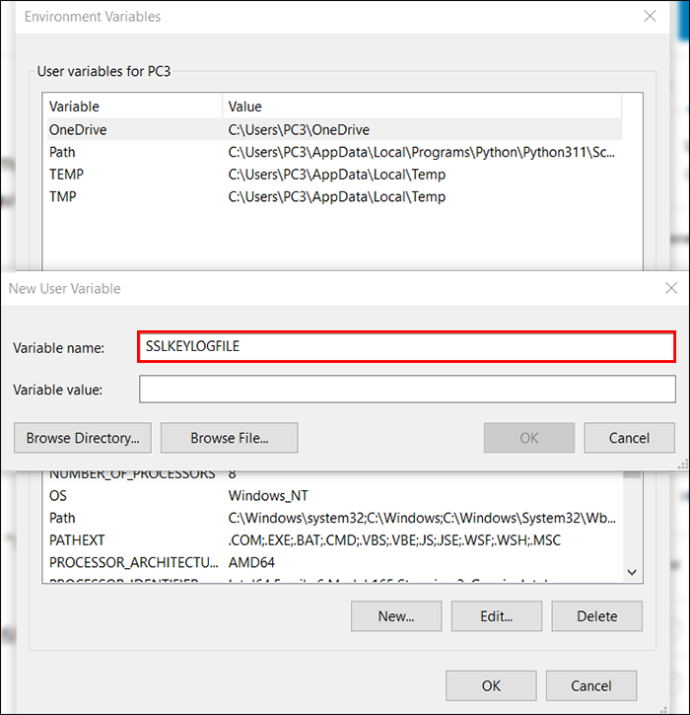

Os usuários do Windows devem seguir estas etapas para definir uma variável de ambiente:

- Inicie o menu Iniciar.

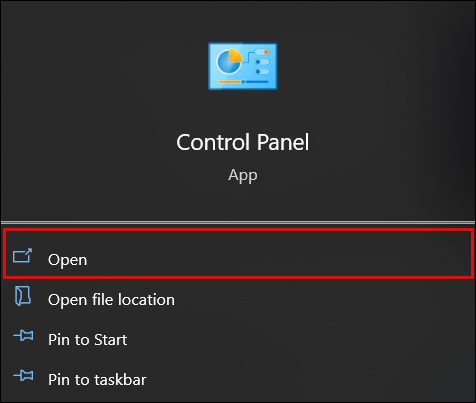

- Abra o “Painel de Controle”.

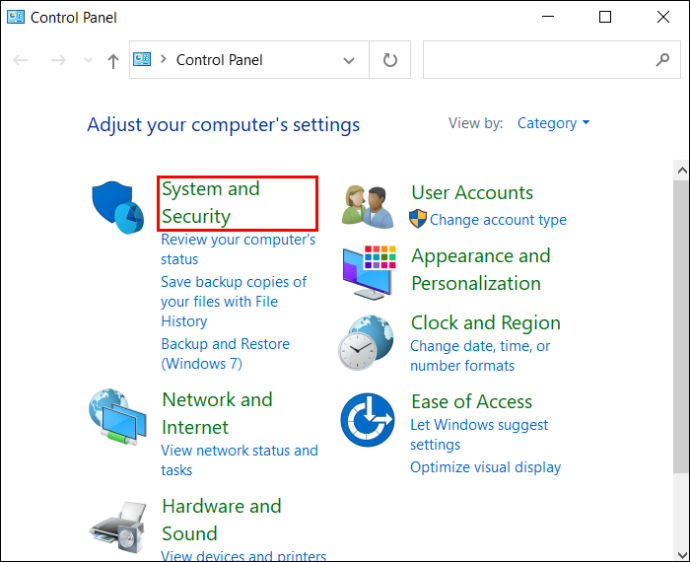

- Vá para 'Sistema e segurança'.

- Escolha “Sistema”.

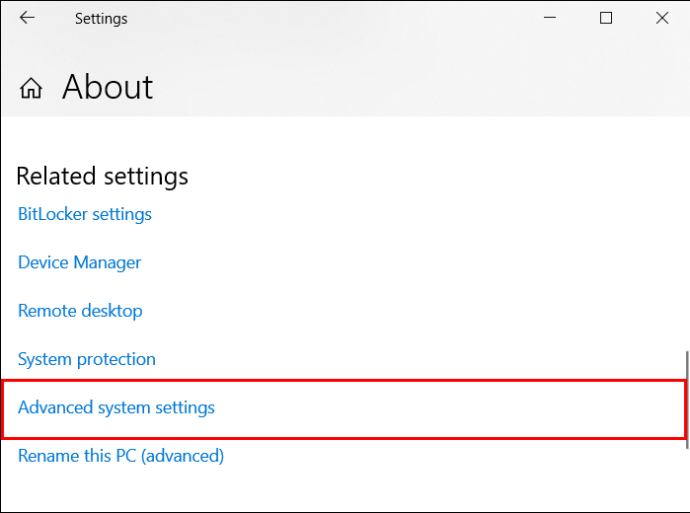

- Role para baixo e selecione 'Configurações avançadas do sistema'.

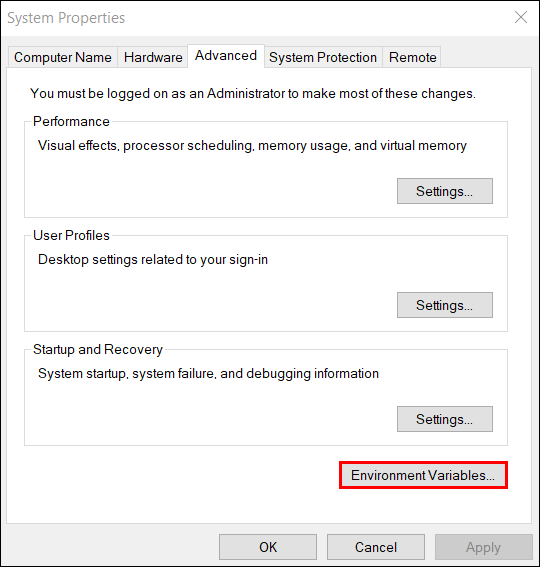

- Verifique novamente se você está na seção 'Avançado' e pressione 'Variáveis de ambiente'.

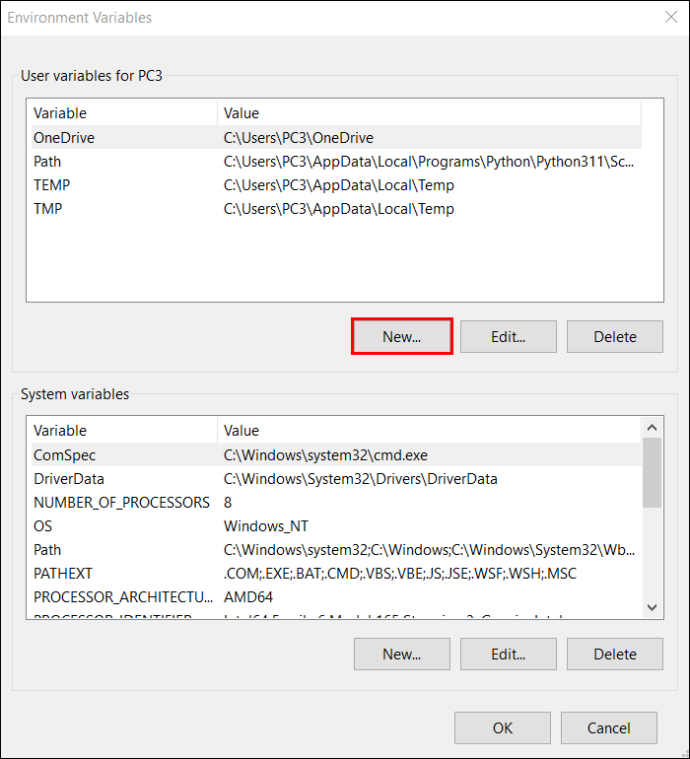

- Pressione “Novo” em “Variáveis de usuário”.

- Digite “SSLKEYLOGFILE” em “Nome da variável”.

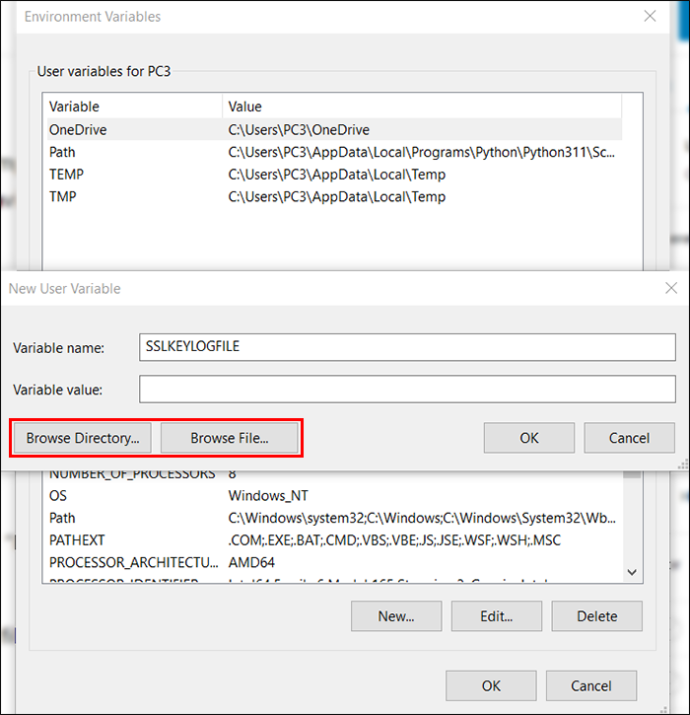

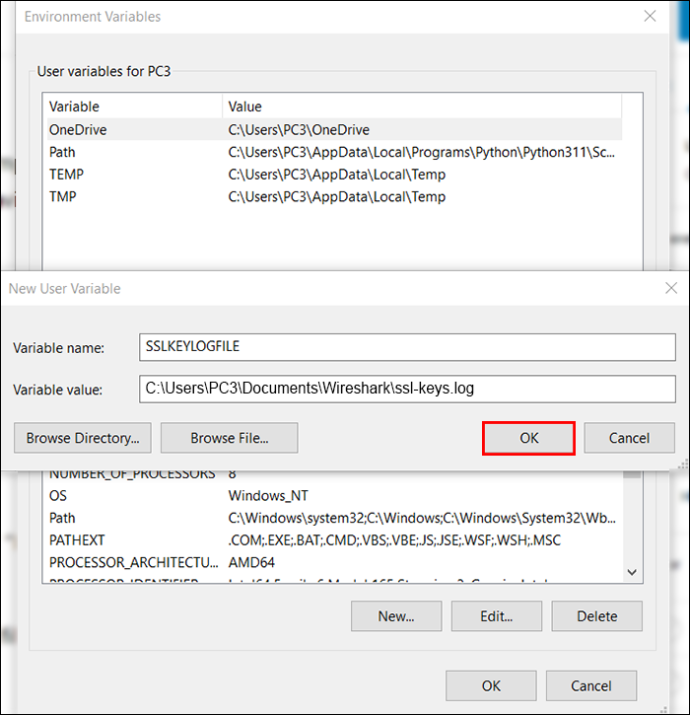

- Em “Valor da variável”, digite ou procure o caminho para o arquivo de log.

- Pressione OK.'

Definir uma variável de ambiente no Mac ou Linux

Se você for um usuário de Linux ou Mac, precisará usar o nano para definir uma variável de ambiente.

Os usuários do Linux devem abrir um terminal e digitar este comando: “nano ~/ .bashrc”. Os usuários de Mac devem abrir o Launchpad, pressionar “Outro” e iniciar um terminal. Então, eles devem digitar este comando: “nano ~/ .bash_profile”.

Os usuários de Linux e Mac devem seguir estas etapas para prosseguir:

- Adicione este arquivo no final do arquivo: “export SSLKEYLOGFILE=~/.ssl-key.log”.

- Salve suas alterações.

- Feche a janela do terminal e abra outra. Digite esta linha: “echo $SSKEYLOGFILE”.

- Agora você deve ver o caminho completo para o log de chave pré-mestre SSL. Copie este caminho para salvá-lo para mais tarde, pois você precisará inseri-lo no Wireshark.

Inicie seu navegador

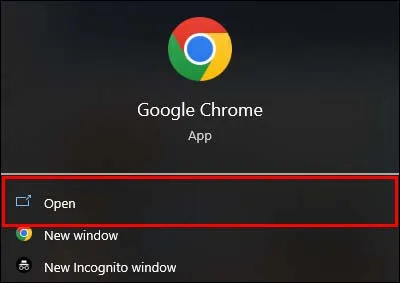

A segunda etapa é iniciar o navegador para garantir que o arquivo de log esteja sendo usado. Você precisa abrir seu navegador e visitar um site habilitado para SSL.

Depois de visitar esse site, verifique se há dados em seu arquivo. No Windows, você deve usar o Bloco de Notas, enquanto no Mac e Linux, você deve usar este comando: “cat ~/ .ssl-log.key”.

Configurar o Wireshark

Depois de estabelecer que seu navegador está registrando chaves pré-mestre no local desejado, é hora de configurar o Wireshark. Após a configuração, o Wireshark deve ser capaz de usar as chaves para descriptografar o SSL.

Siga os passos abaixo para fazê-lo:

desculpe, seu ponto de eco perdeu a conexão

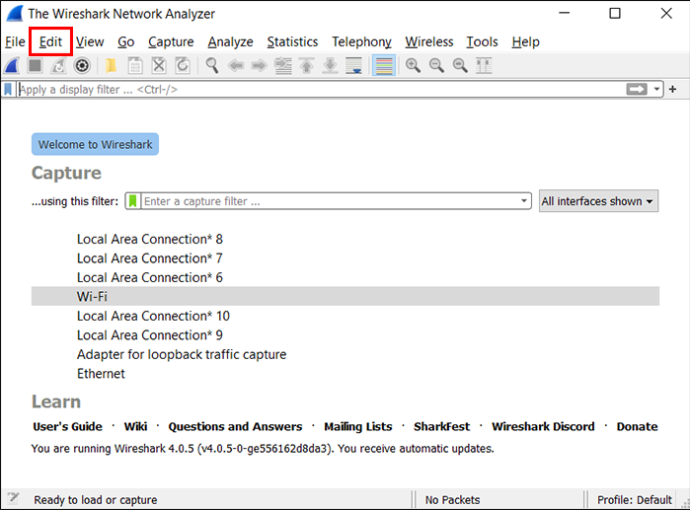

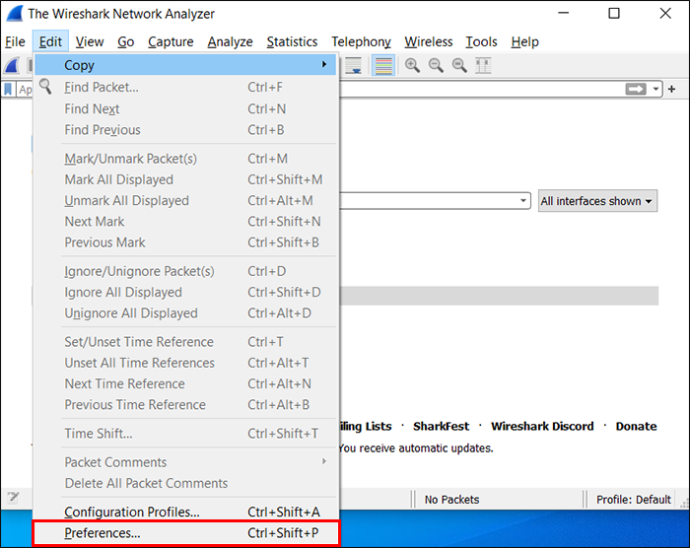

- Inicie o Wireshark e vá em “Editar”.

- Clique em “Preferências”.

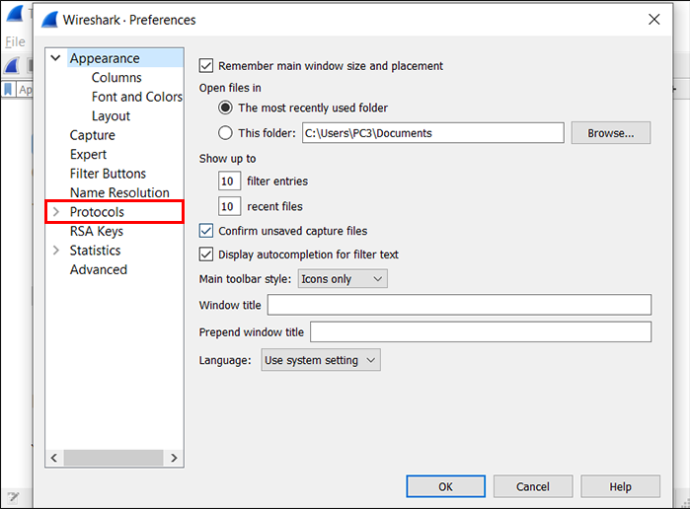

- Expanda “Protocolos”.

- Role para baixo e selecione 'SSL'.

- Encontre “(Pre)-Master Secret log filename” e insira o caminho que você configurou na primeira etapa.

- Pressione OK.'

Capturar e descriptografar chaves de sessão

Agora que você configurou tudo, é hora de verificar se o Wireshark descriptografa o SSL. Aqui está o que você precisa fazer:

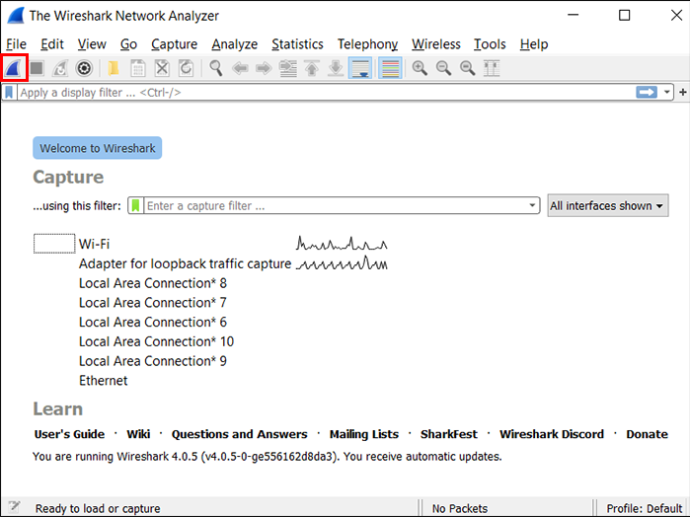

- Inicie o Wireshark e inicie uma sessão de captura não filtrada.

- Minimize a janela do Wireshark e abra seu navegador.

- Acesse qualquer site seguro para obter dados.

- Retorne ao Wireshark e selecione qualquer quadro com dados criptografados.

- Encontre “Visualização de byte de pacote” e veja os dados “SSL descriptografado”. O HTML agora deve estar visível.

Quais recursos convenientes o Wireshark oferece?

Uma das razões pelas quais o Wireshark é um analisador de pacotes de rede líder é que ele oferece uma ampla gama de opções convenientes que melhoram a experiência do usuário. Aqui estão alguns deles:

Código de cores

Passar por grandes quantidades de informações pode ser demorado e cansativo. O Wireshark tenta ajudá-lo a distinguir diferentes tipos de pacotes com um sistema de codificação de cores exclusivo. Aqui, você pode ver as cores padrão para os principais tipos de pacotes:

- Azul claro – UDP

- Roxo claro – TCP

- Verde claro – tráfego HTTP

- Amarelo claro – tráfego específico do Windows (incluindo Server Message Blocks (SMB) e NetBIOS

- Amarelo escuro – Roteamento

- Cinza escuro – Tráfego TCP SYN, ACK e FIN

- Preto – Pacotes contendo um erro

Você pode visualizar todo o esquema de cores acessando “Visualizar” e selecionando “Regras de coloração”.

O Wireshark permite que você personalize suas próprias regras de coloração de acordo com suas preferências nas mesmas configurações. Se você não quiser colorir, alterne o botão de alternância ao lado de 'Colorizar lista de pacotes'.

Métricas e estatísticas

O Wireshark oferece várias opções para aprender mais sobre sua captura. Essas opções estão localizadas no menu “Estatísticas” na parte superior da janela.

carimbo de data e hora automático na foto

Dependendo do seu interesse, você pode revisar as estatísticas sobre as propriedades do arquivo de captura, endereços resolvidos, comprimentos de pacotes, endpoints e muito mais.

Linha de comando

Se você possui um sistema que não possui uma interface gráfica do usuário (GUI), ficará feliz em saber que o Wireshark possui uma.

Modo promíscuo

Por padrão, o Wireshark permite capturar pacotes indo e vindo do computador que você está usando. Mas, se você ativar o modo promíscuo, poderá capturar a maior parte do tráfego em toda a rede local (LAN).

Perguntas frequentes

Posso filtrar dados de pacotes no Wireshark?

Sim, o Wireshark oferece opções avançadas de filtragem que permitem exibir informações relevantes em poucos segundos.

A plataforma possui dois tipos de filtros: captura e exibição. Filtros de captura são usados durante a captura de dados. Você pode configurá-los antes de iniciar uma captura de pacote e não pode modificá-los durante o processo. Esses filtros representam uma maneira fácil de pesquisar rapidamente os dados nos quais você está interessado. Se o Wireshark capturar dados que não correspondam aos filtros definidos, ele não os exibirá.

Os filtros de exibição são aplicados após o processo de captura. Ao contrário dos filtros de captura que descartam dados que não correspondem aos critérios definidos, os filtros de exibição simplesmente ocultam esses dados da lista. Isso oferece uma visão mais clara da captura e permite que você encontre facilmente o que está procurando.

Se você usa muitos filtros no Wireshark e tem problemas para lembrá-los, ficará feliz em saber que o Wireshark permite que você salve seus filtros. Dessa forma, você não precisa se preocupar em esquecer a sintaxe correta ou aplicar o filtro errado. Você pode salvar seu filtro pressionando o ícone de marcador ao lado do campo Filtro.

Análise de rede mestre com Wireshark

Graças às suas impressionantes opções de análise de pacotes, o Wireshark permite que você obtenha uma visão detalhada do tráfego que entra e sai da sua rede. Embora ofereça recursos avançados, o Wireshark possui uma interface simples e intuitiva, de modo que mesmo aqueles novos no mundo da análise de pacotes aprenderão rapidamente as cordas. A leitura do tráfego HTTPS pode não ser direta, mas é possível se você descriptografar pacotes SSL.

O que você mais gosta no Wireshark? Você já teve algum problema com isso? Conte-nos na seção de comentários abaixo.