O que saber

- Receptor de atualização: Vá para a página de download, clique duas vezes no arquivo de atualização > Continuar > Atualizar .

- Os dispositivos Logitech com uma estrela laranja na lateral do receptor são vulneráveis a ataques.

Este artigo explica como atualizar o software Logitech Unifying Receiver para manter o mouse sem fio Logitech, sem fio teclado , ou clicker de apresentação seguro e funcionando corretamente. As informações se aplicam aos dispositivos sem fio da Logitech; para outros fabricantes, consulte seus sites para obter detalhes.

Como atualizar seu receptor unificador Logitech

Atualizar seu receptor unificador Logitech para se proteger desses ataques é relativamente simples. Certifique-se de atualizá-lo para a versão lançada em ou após agosto de 2019, quando a Logitech lançou um patch adicional.

-

Navegar para Página de download de atualização da Logitech em um navegador e baixe o pacote de atualização apropriado do Windows ou Mac para o seu computador.

-

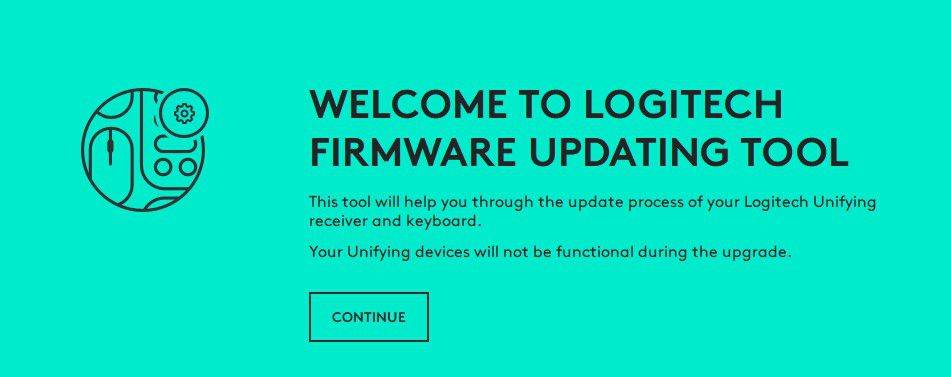

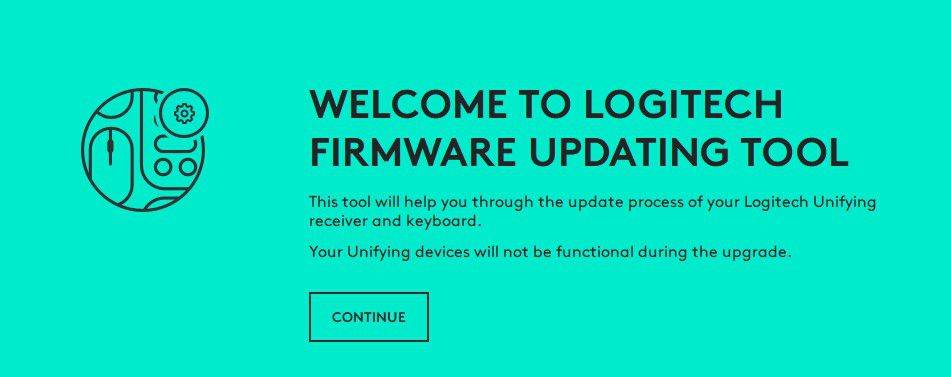

Clique duas vezes no arquivo de atualização para iniciá-lo (Windows) ou descompacte-o e clique duas vezes nele (Mac). A ferramenta de atualização de firmware da Logitech deve ser iniciada.

-

Selecione Continuar .

como editar um arquivo srt

-

A ferramenta examinará seu computador e informará se algum dispositivo Logitech precisa ser atualizado.

-

Se detectar algum dispositivo para atualizar, selecione Atualizar .

-

Se os dispositivos estiverem atualizados, a ferramenta informa e você pode selecionar Fechar para sair da ferramenta.

Identificando se o seu Dongle Logitech é vulnerável

Quando um dispositivo Logitech tem uma estrela laranja impressa na lateral do receptor, o dispositivo fica vulnerável a hacks que permitem que invasores assumam o controle do seu computador.

sfmine79 / Wikimedia Commons / CC BY 2.0

Se o seu receptor não tiver esta estrela, provavelmente você está seguro, mas ainda é sempre uma prática recomendada manter todo o seu software e firmware atualizados para evitar exposição a ameaças potenciais.

Como funciona o hack do receptor unificador da Logitech

O primeiro hack foi descoberto em 2016 (chamado ‘MouseJack’), mas o Logitech Unifying Receiver ainda está em risco. Ele permite que qualquer coisa que envie um sinal fingindo ser um mouse sem fio se conecte ao receptor de mouse sem fio (dongle) conectado a qualquer computador. O dongle permite que o novo sinal se conecte ao seu computador, sem fazer perguntas, e um hacker pode obter o controle do seu computador – independentemente dos sistemas de segurança que você possui.

Esse hack funciona porque o tráfego do mouse sem fio nem sempre é criptografado, como a maioria do tráfego de comunicação por teclado sem fio. Afetou mouses, teclados, clickers de apresentação e outros dispositivos sem fio de vários fabricantes, como Logitech, Microsoft, Amazon, Dell, HP e Lenovo. No entanto, é importante observar que esta vulnerabilidade não afeta dispositivos Bluetooth ou dongles sem fio USB que não estejam em uso ativo, apenas aqueles conectados ao seu computador.

Mais riscos para dispositivos sem fio

À medida que os pesquisadores de segurança analisaram um pouco mais a vulnerabilidade, eles descobriram problemas adicionais com esses dongles. Eles descobriram que os invasores poderiam monitorar o tráfego de comunicação do teclado, injetar pressionamentos de teclas por meio de dongles não conectados a um teclado sem fio, recuperar chaves de criptografia e assumir o controle do seu computador. Agora não eram apenas dongles usados, mas até mesmo aqueles que não estavam conectados a um computador.

tecla de atalho para janelas de visualização de tarefas 10

A vulnerabilidade estava presente em todos esses dongles por causa de um único chip sem fio que eles usam. No caso da Logitech, sua tecnologia unificadora é uma peça padrão de tecnologia que vem sendo enviada com uma ampla gama de equipamentos sem fio da Logitech há quase uma década.