A Dark Web é um lugar cheio de criminosos clandestinos e hackers inteligentes, mas também é um lugar muito mais seguro do que seu navegador favorito. Não é segredo que, quando você fica online, suas atividades são acompanhadas, não apenas pelo Google, Facebook e Amazon, mas também por equipes oficiais de vigilância e hackers.

Muitas vezes recomendamos add-ons de privacidade e software que bloqueiam pelo menos alguns rastreadores da web, mas se você realmente deseja preservar seu anonimato, o navegador Dark Web chamado meta é a melhor opção disponível. O Tor será usado neste blog para discutir o que fazer e o que não fazer ao usar a Dark Web.

O que o Tor faz?

O Tor mantém suas atividades na web protegidas de spammers e anunciantes, oculta seus dados de corporações e outros usuários da web e permite que você navegue sem ser seguido por ladrões de identidade e perseguidores.

O que você pode fazer com o Tor?

Você pode enviar fotos pessoais sem que sejam interceptadas, usar redes sociais sem ser monitorado, escrever postagens de blog genuinamente anônimas e muito mais. Para obter informações de acesso, verifique Como obter acesso à dark web .

Cinco maneiras seguras de usar um site escuro

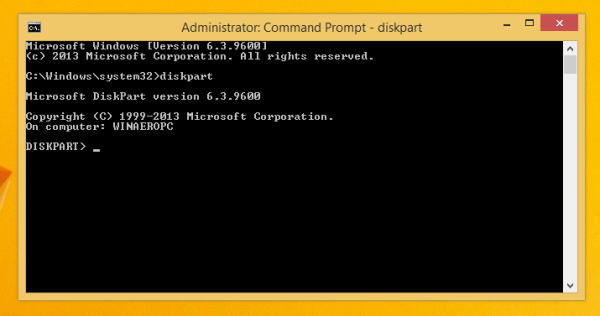

Fazer # 1: garantir que o Tor esteja sempre atualizado

como selecionar uma caixa de texto na pintura

O Tor é muito mais seguro do que o Chrome e o Firefox, mas como qualquer software, não é imune a ataques. Por exemplo, a rede foi visada em 2013 por um Trojan chamado Chewbacca, que roubou dados bancários.

Em 2016, foi revelado que o FBI havia usado malware especialmente criado, chamado Torsploit, para 'desanonimizar' os usuários do Tor e rastrear seus endereços IP reais. Também houve casos de nós de saída do Tor (os últimos retransmissores pelos quais o tráfego do Tor passa antes de chegar ao seu destino) sendo usados para fins maliciosos, em vez de anônimos, e infectando os sistemas dos usuários.

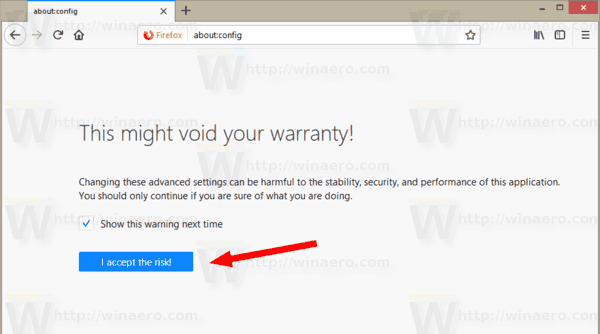

Felizmente, o Tor geralmente lida com essas ameaças e vulnerabilidades muito rapidamente, tornando é essencial manter o navegador atualizado .

- Cada vez que você iniciar o Tor, clique no ícone de cebola na barra de ferramentas e escolha ‘ Verifique se há atualização do navegador Tor '(O Tor se atualiza periodicamente, mas a atualização manual garante que você está usando a versão mais recente).

- Além disso, se estiver usando um serviço que envolve o compartilhamento de informações pessoais, você deve alterar o nível de segurança do Tor para Alto .

Não faça # 1: use o Tor para torrenting

Como uma ferramenta de privacidade poderosa, o Tor pode parecer o meio perfeito de baixar e enviar arquivos via BitTorrent e outras redes ponto a ponto, mas é não ! Usar um cliente de torrent ignora a proteção do Tor e destrói seu anonimato, enviando seu endereço IP real para o serviço de torrent e outros 'pares'. Esta ação permite que eles identifiquem você, a porta que você está usando para torrenting e até mesmo os dados que você está compartilhando, se não estiverem criptografados.

Eles podem então atacar você com malware ou mesmo notificar as autoridades relevantes (se você estiver compartilhando material protegido por direitos autorais). Além disso, o tráfego de torrent sobrecarrega a rede Tor e a torna mais lenta para os outros, por isso é egoísta e descuidado.

Por todas essas razões, Tor diz que o compartilhamento de arquivos é amplamente indesejado, e nós de saída são configurados por padrão para bloquear o tráfego de torrent .

Faça # 2: crie uma nova identidade quando necessário

O Tor faz um ótimo trabalho em mantê-lo seguro e anônimo, mas você ainda pode encontrar sites que disparam alarmes. O Tor pode avisá-lo de que um site está tentando rastreá-lo.

Se você está preocupado com a possibilidade de sua privacidade ter sido comprometida, faça o seguinte:

- Clique no ícone de cebola na barra de ferramentas.

- Escolher Nova Identidade . Esta opção irá reiniciar o navegador Tor e redefinir seu endereço IP, para que você possa continuar navegando como um novo usuário.

Não faça # 2: maximize a janela Tor

Deixe as janelas do navegador Tor em seu tamanho padrão porque maximizá-los permite que os sites determinem o tamanho do seu monitor . Esta sugestão pode não parecer significativa por si só, mas combinado com outros dados, pode fornecer as informações extras de que os sites precisam para identificá-lo .

Faça # 3: use uma VPN ao lado do Tor

É importante lembrar que Tor é um proxy em vez de uma VPN, que protege apenas o tráfego roteado através do navegador Tor . Como explicamos anteriormente, existem alguns riscos em usar a rede Tor, especialmente ao baixar arquivos torrent e conectar-se inadvertidamente por meio de um nó de saída malicioso.

Você pode aumentar sua privacidade e segurança usando Tor em conjunto com uma VPN, para garantir que todos os seus dados sejam criptografados e nenhum registro de suas atividades seja mantido. Vários VPNs oferecem recursos projetados explicitamente para usuários do Tor, incluindo:

- ProtonVPN , que permite acessar servidores pré-configurados para redirecionar o tráfego através da rede Tor

- ExpressVPN , que permite que você se inscreva anonimamente por meio de seu site ‘.onion’

- AirVPN , que roteia o tráfego pela rede Tor primeiro e depois pela VPN

Nenhuma das opções VPN acima são gratuitas, mas são mais rápidas, mais flexíveis e mais confiáveis do que os serviços VPN gratuitos.

Não faça o seguinte: pesquise na web usando o Google

O Google não é conhecido por respeitar a privacidade de seus usuários, então continuar usando-o no Tor (é uma das opções disponíveis) é bastante autodestrutivo.

O Google não apenas tenta rastreá-lo e registrar suas pesquisas (com base no endereço IP do seu nó de saída), mas também fica muito esnobe e arrogante quando descobre que você está se conectando de uma maneira 'incomum'. Tente pesquisar com o Google no Tor e você obterá CAPTCHAs continuamente que pedem para provar que você não é um robô.

Recomendamos usar o padrão do Tor mecanismo de pesquisa de privacidade DuckDuckGo , sua variante ‘Onion’, ou Startpage (que usa resultados do Google não rastreados), todos os quais vêm pré-instalados junto com o Google.

Faça # 4: considere a execução de um relé Tor

Tor depende de sua comunidade leal e em constante expansão para fornecer retransmissores que criam circuitos e proporcionam anonimato. Quanto mais relés ou 'nós' estiverem em execução, mais rápida e segura será a rede Tor.

Se você se tornar um usuário regular do Tor, considere retribuir à comunidade, compartilhando sua largura de banda e executando seu relay. Você pode ser um 'retransmissor intermediário', que é um dos dois ou mais nós que recebem o tráfego Tor e, em seguida, passa-o adiante, ou um 'retransmissor de saída'.

Ser um revezamento intermediário é muito mais seguro. Se outro usuário empregar a rede Tor para fazer algo malicioso ou ilegal, seu endereço IP não aparecerá como a origem do tráfego.

Em contraste, um relé de saída pode ser identificado como essa fonte, o que significa que as pessoas que operam com relés de saída podem ter que lidar com reclamações e até mesmo atenção legal. Portanto, você não deve hospedar um nó de saída de seu PC doméstico e, se você for sensato, nem um pouco!

Mais um problema: você precisa ter um computador Linux executando Debian ou Ubuntu para hospedar um relé confiável . No Windows, você precisa executar uma distribuição Linux como uma máquina virtual para configurar seu relay. É um pouco incômodo, mas pelo menos manterá o tráfego do Tor separado do resto do sistema.

mantenha a janela no topo das janelas 10

Não faça # 4: compartilhe seu endereço de e-mail real

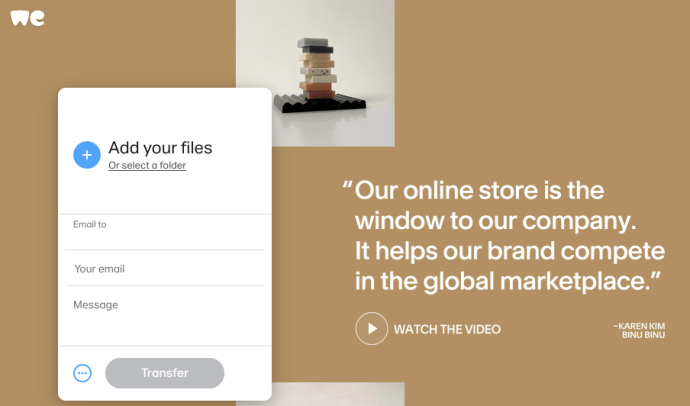

Não faz sentido usar o Tor para permanecer anônimo se você se inscrever em um site usando seu endereço de e-mail real. É como colocar um saco de papel na cabeça e escrever seu nome e endereço nele. Um serviço de e-mail descartável, como MailDrop ou o brilhante Gerador de nome falso pode criar um endereço temporário e uma identidade para registros de sites e manter sua persona Tor separada da web padrão.

Faça # 5: use o Tor para e-mail anônimo

Você pode usar seus serviços de e-mail favoritos no Tor, embora o Google possa solicitar que você verifique sua conta do Gmail. No entanto, o conteúdo de suas mensagens não será criptografado em trânsito. O Tor irá, é claro, disfarçar onde você está, mas a menos que você esteja usando um endereço de e-mail descartável (veja acima), qualquer pessoa que interceptar suas mensagens verá seu endereço de e-mail real e, potencialmente,seu nome.

Para total privacidade e anonimato, você pode usar um serviço de e-mail habilitado para Tor. Vários deles foram fechados por agências de aplicação da lei nos últimos anos porque estavam ligados a atividades criminosas, mas o uso de um não é ilegal, nem o coloca sob suspeita. A melhor e mais confiável opção é ProtonMail , um provedor de e-mail criptografado de ponta a ponta, lançado pelo centro de pesquisa do CERN em 2013.

No início deste ano, ProtonMail introduziu um serviço oculto Tor especificamente para combater a censura e vigilância de seus usuários. Você pode se inscrever para uma conta ProtonMail gratuita em protonirockerxow.onion, mas isso limita você a 500 MB de armazenamento e 150 mensagens por dia; para obter recursos avançados, você precisa do plano Plus (US $ 5,00 por mês).

Como o Tor é baseado no Firefox, ainda é possível instalar seus add-ons favoritos de acordo com suas preferências, o que faz sentido se você planeja usar o Tor como navegador padrão. Não fique tentado! Mesmo se as extensões não estiverem infectadas com malware (como algumas do Chrome foram descobertas recentemente), elas podem comprometer seriamente sua privacidade .

O Tor vem com dois dos melhores complementos de proteção pré-instalados - NoScript e HTTPS em todos os lugares - e isso é realmente tudo de que você precisa se o motivo para mudar para o navegador for o anonimato. Além disso, tenha em mente que navegar com o Tor pode ser mais lento que o Chrome ou Firefox por causa de sua forma indireta de conexão, sobrecarregá-lo com complementos reduzirá ainda mais sua velocidade .

Como alternativa, você pode experimentar o Bitmessage, um cliente Desktop gratuito que permite enviar e receber mensagens criptografadas usando o Tor e pode ser executado a partir de um pendrive USB.

Não faça # 5: exagere com os complementos do navegador

Como o Tor é baseado no Firefox, ainda é possível instalar seus add-ons favoritos de acordo com suas preferências, o que é compreensível se você estiver planejando usar o Tor como navegador padrão. Não fique tentado! Mesmo se as extensões não estiverem infectadas com malware (como algumas do Chrome foram descobertas recentemente), elas podem comprometer seriamente sua privacidade .

O Tor vem com dois dos melhores complementos de proteção pré-instalados - NoScript e HTTPS em todos os lugares - e isso é tudo de que você precisa se o motivo para mudar para o navegador for o anonimato. Além disso, tenha em mente que navegar com o Tor pode ser mais lento que o Chrome ou Firefox por causa de sua forma indireta de conexão, sobrecarregá-lo com complementos reduzirá ainda mais sua velocidade .